الخلاصة: قد أثار التفريق في حركة البيانات على يد مزودي خدمة الإنترنت (ISPs) مخاوف بشأن حيادية الشبكة، إذ قد تنتشر على إثرها أساليب تمييزية تتحدى الأطر التنظيمية القائمة. تزداد هذه المشكلة تعقيدًا مع ظهور شبكات الجيل الخامس (5G) التي تجمع عناصر البنية التحتية المادية ديناميكيًا لإنشاء مجالات منفصلة منطقيًا ومخصصة لتُناسب استخدامات ذات متطلبات محددة، حينها سيُصنَّف المستخدمون والتطبيقات والخدمات إلى مجموعات متفرّقة، قادرة على تعطيل المعالجة غير التمييزية لتدفقات البيانات. وضمن هذا السياق، يبرز سؤال محوري؛ كيف يمكن للهيئات التنظيمية أن تقيِّم التفريق في حركة البيانات في شبكات الجيل الخامس بصورة فعّالة؟ إجابةً على ذلك، نقترح في هذه الورقة تطبيقًا مبتكرًا لوظيفة تحليل بيانات الشبكة الموحدة (NWDAF) لتسهيل تقييم التفريق في حركة البيانات على الإنترنت. سنُقدِّم هذا المفهوم الجديد وسنُوضِّح طريقة تنفيذه باستخدام نموذج أولي لإثباته. قد تحصل الجهات التنظيمية على طرق للوصول المباشر والتلقائي إلى مقاييس الأداء لشبكات الجيل الخامس بالاستفادة من هذه الوظيفة، مما يسمح بتحليل آليات إدارة حركة البيانات التي يستخدمها مزودو خدمة الإنترنت.

- Internet Policy Review العدد ١٣ | الإصدار ٢ | العام ٢٠٢٤

المُقدمة

شهد نظام الاتصالات الخلوية تحولًا كبيرًا في العقود الماضية. بدأ ذلك في أوائل الثمانينات مع إدخال الجيل الأول من الشبكات الخلوية، والتي نقلت البيانات الصوتية التناظرية كامتداد لشبكة الهاتف العامة (PSTN). ومنذ ذلك الحين، ظهرت بنية جديدة لشبكات الاتصالات الخلوية توفِّر نطاقًا عريضًا عالي السعة، وزمن استجابة منخفض، واتصالًا هائلاً بين الأفراد، والأشياء، وأجهزة الاستشعار.

يمثِّل ظهور شبكات الجيل الخامس ابتعادًا عن التحسينات التدريجية للأجيال السابقة. فهي تقدم شبكة افتراضية قابلة للتخصيص وقادرة على أن تستوعب مجموعة واسعة من التطبيقات والخدمات وأن توفِّر درجة غير مسبوقة من المرونة وقابلية التوسّع في تنسيق موارد الشبكة. يكمُن مفهوم تشريح الشبكة (Network Slicing) في قلب تقنية شبكات الجيل الخامس، والذي يعمل كآلية تهدف إلى تخصيص وتوزيع موارد الشبكة عبر المحاكاة الافتراضية (Virtualization). يضمن هذا النهج جودة الخدمة (QoS) بين الأطراف ويمكّن كل واحدة من الشبكات المنطقية أن تدعم اتفاقية مستوى الخدمة (SLA) الخاصة بها، مما يوفر اتصالًا سلسًا للمستخدمين كما لو كانوا يستخدمون بنية تحتية مادية مخصّصة.

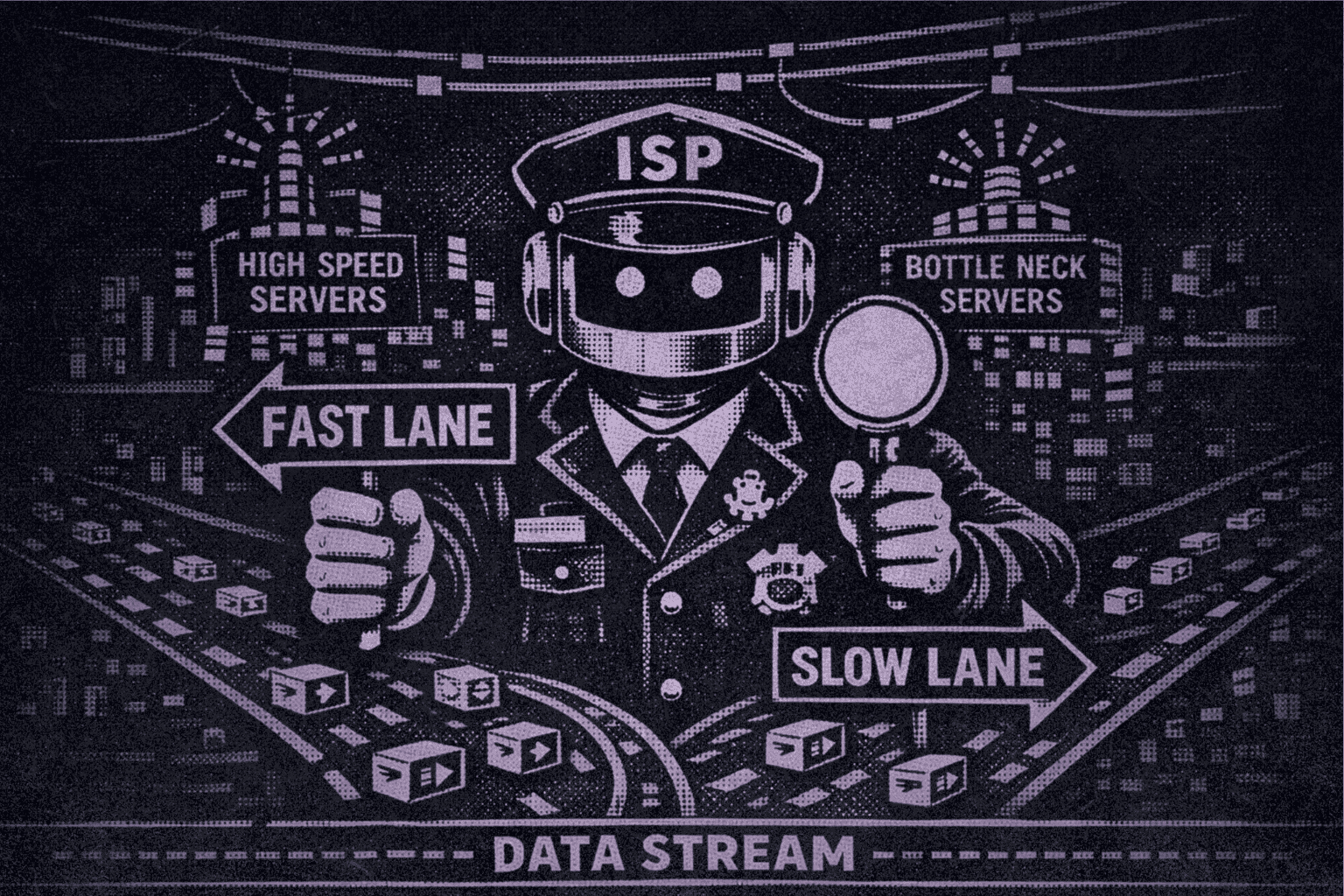

ومع ذلك، فإن إطار البنية متعدد الاستخدامات هذا ينشئ احتمالات ممكنة للمعاملة التفاضلية لحركة البيانات على الإنترنت. وتثير هذه الإمكانية مخاوف بشأن الحفاظ على مبدأ حيادية الشبكة، والذي يتمثل بأن تضمن منصّة ما الوصول المفتوح إلى المعلومات دون أي تمييز، وتحوْل دون تحوُّل الإنترنت إلى حديقة مسيّجة يحدد فيها مزودو خدمات الإنترنت (ISP) فيما إذا كانت التطبيقات والخدمات والمحتوى مسموح بها أم لا. وفي السياق المعاصر، حيث يُعد التفريق في حركة البيانات ذا أهمية قصوى، يجب أن تسمو حيادية الشبكة فوق المفهوم التقليدي الذي ينظر إلى الشبكة بأنها مجرّد قناة اتصال، ويجب أن تُحقّق التوازن مع جودة الخدمة، مما يسمح بأن تُصنَّف حركة البيانات على الإنترنت إلى فئات، شريطة ألا يكون هذا التصنيف تمييزيًا.

في هذا السيناريو، تواجه الهيئات التنظيمية تحديًا يتمثّل في تقييم التفريق في حركة البيانات على الإنترنت في بيئة شبكات الجيل الخامس الديناميكية من أجل أن تحدّد الممارسات المحتملة التي قد تُقوِّض مبدأ حيادية الشبكة. تقدم هذه الورقة نهجًا يستخدم وظيفة تحليل بيانات الشبكة (Network Data Analytics Function) (NWDAF) لكي تعالج المشكلة السائدة المتمثلة في المستوى العالي من عدم تناسق المعلومات داخل أسواق الاتصالات. صُمِّم النهج هذا لتصبح الهيئات التنظيمية قادرةً على الوصول الآني إلى البيانات مباشرةً من شبكة الجيل الخامس، بما في ذلك مقاييس الأداء المهمة مثل فقدان الحزم (Packet Loss) وتأخير الحزم (Packet Delay).

- غارسيا إي سيلفا، سانتوس، ريكاردو

المساهمة الأساسية لهذه الدراسة هي استحداث تطبيق مبتكر لوظيفة تحليل بيانات الشبكة الموحدة، الذي صُمِّم لتسهيل تقييم ممارسات إدارة حركة البيانات على الإنترنت (ITMPs) عبر السماح بتعرُّض المعلومات لمُعاينة الهيئات التنظيمية. باستخدام وظيفة تحليل بيانات الشبكة، تحصل هذه الهيئات على وصول آلي إلى شبكة الجيل الخامس، حتى تقيِّم آليات التفريق التي ينفّذها مزودو خدمات الإنترنت لحركة البيانات، وحتى تعزّز الشفافية في عمليات شبكة الجيل الخامس.

تتألف الورقة من ستة أقسام؛ يُلقي القسم الأول نظرة عامة إلى التمييز في حركة البيانات على الإنترنت، بما في ذلك ممارسات مثل الحجب، والفلترة، والإبطاء المتعمّد (Throttling)، والأولوية المدفوعة (Paid Prioritization)، والتسعير الصفري (Zero-rating) [أي عدم احتساب خدمة ما من تكلفة الإنترنت الذي يدفعها المستهلك]. ويتناول القسم الثاني شبكة الجيل الخامس وهندستها. يعرِّف القسم الثالث بمفهوم وظيفة تحليل بيانات الشبكة (NWDAF). وبعد ذلك، يركز القسم الرابع على تقييم التفريق في حركة البيانات في شبكات الجيل الخامس. ويتناول القسم الخامس إثباتًا للمقترح والاختبارات المُنفَّذة. وفي النهاية، يشمل القسم الأخير الملاحظات الختامية.

استكشاف التمييز في حركة البيانات على الإنترنت

ترتبط القرارات المتعلقة بأداء الشبكة التي يواجهها مزودو خدمات الإنترنت ارتباطًا وثيقًا بجانبين أساسيين: إدارة السعة وإدارة حركة البيانات. تشمل إدارة السعة مجموعة متنوعة من الخيارات المتعلقة بالبنية التحتية للشبكة، والتي تتضمن الوصلات المادية والمعدات. وتشمل هذه الخيارات سعة الخادم، وتخصيص النطاق الترددي، وترقيات الأجهزة، مما يجعل الشبكة قادرةً على أن تتكيّع مع التطور المستمر لمتطلبات مستخدميها. بالمقابل، تشتمل إدارة حركة البيانات في شبكات الحزم على آليات متنوعة، مثل حجز الموارد، وتشكيل حركة البيانات (Traffic Shaping)، وإدارة الصِوَان (Buffer Management)، وجدولة الحُزم (Packet Scheduling). تتحكم هذه الآليات باستجابة الشبكة لطلبات الخدمة التي يمكن أن تُطبَّق إمّا على عناصر محددة في الشبكة أو أن تُوسَّع عبر نطاق الشبكة، وتُنظَّم في ثلاث مستويات منطقية: مستوى البيانات؛ وهو المسؤول عن توصيل تدفقات البيانات، مستوى التحكم؛ وهو المسؤول عن اختيار المسار، ومستوى الإدارة؛ وهو الذي يشرف على الجوانب التشغيلية والإدارية المتعلقة بحركة بيانات المستخدم.

لا تعمل هذه الآليات بمعزل عن غيرها؛ بل فإنها تتفاعل في توليفات مختلفة لإدارة حركة البيانات والتحكّم فيها، مما يضمن أداء الشبكة بصورة صحيحة تلبّي متطلبات جودة الخدمة للتطبيقات اللامتجانسة. ومع ذلك، تجدر الإشارة إلى أنه في حين أنّ بعض هذه التدابير تفرّق في حركة البيانات وتُعدّ ّممارسات مقبولة لإدارة الشبكة، فإن بعضها الآخر قد لا تعدّ كذلك، نظرًا لأنها تنقل البيانات بصورة غير محايدة. على الأطر التنظيمية في مختلف الدول أن تشير إلى معايير الاختلاف بين هذه التدابير حتى تحافظ على الإنترنت كشبكة مفتوحة وعامّة.

- Internet Policy Review العدد ١٣ | الإصدار ٢ | العام ٢٠٢٤

إنّ في أي إطار تنظيمي يحافظ على حيادية الشبكة، لا يُسمح لمزودي خدمة الإنترنت بتنفيذ ممارسات تمييزية إلا في ظل ظروف استثنائية، ولا سيما من أجل الحفاظ على سلامة الشبكة أو من أجل حلّ الازدحام في الشبكة. وفي مثل هذه الحالات، يجب أن تُنفَّذ هذه الممارسات بصورة معقولة بما يحقق المصلحة العامة للشبكة ولمستخدميها.

لذلك، ترتبط المعاملة التمييزية لحزم البيانات بفكرة انخراط مقدمي خدمات الإنترنت في ممارسات غير مقبولة لإدارة حركة البيانات. ومع ذلك، فإن التصنيف المنهجي لهذه الممارسات لم يَحظَ باهتمام كافٍ من مجتمع الباحثين، إذ أنهم وجّهوا معظم جهودهم نحو تحليل كل حالة على حدة. ولم يُنفَّذ سوى القليل من المبادرات لاستكشاف هذه السلوكيات التمييزية والتفاهم حولها.

أجرى غاريت وآخرون (٢٠١٨) واحدة من الدراسات الأشمل في هذا المجال. قدّمت الدراسة تصنيفًا صُمِّم بغرض توحيد المصطلحات المتعلقة بممارسات إدارة حركة البيانات على الإنترنت (ITMPs). وصُنّفت هذه الممارسات بناءً على الآليات التي يستخدمها مزودو خدمة الإنترنت، وتأثير هذه الآليات على حركة البيانات على الشبكة، وكيف يدرك المستخدمون هذا التمييز. اقترح المؤلفون أربع فئات من آليات التمييز: الحجب، والتأخير، والإسقاط، والتعديل، والتي تؤثر على إدراك المستخدمين بطرق مختلفة: توقّف حركة البيانات، والتأخُّر الشديد في استلامها، والزيادة في تعطُّل الخدمات ، وبطئها، والحصول على معلومات تم التلاعب بها.

ربط دشنغر وآخرون (٢٠١٠) الممارسات التمييزية بآليات التلاعب بحركة البيانات. ويعتقد المؤلفون أن لدى مزودي خدمة الإنترنت طرقًا متعددة للتعامل مع فئات الحزم بشكل مختلف، بما في ذلك الحجب، الذي يتضمن إيقاف تدفق البيانات؛ وإلغاء الأولويات، الذي يستخدم فيه مزودو خدمة الإنترنت أرتالًا (Queues) ذات أولويات متعددة في المسيِّرات (Routers) لتوصيل الحزم، مما يسمح لهم بإدخال تدفقات محددة إلى أرتال ذات أولوية منخفضة؛ وإسقاط الحزم، الذي يُسقِط فيه مزودو خدمة الإنترنت الحزم بشكل انتقائي من تدفق ما؛ وقد يُعدِّل مزودو خدمة الإنترنت أيضًا حجم النافذة المُعلن عنها لبروتوكول التحكم في الإرسال (TCP)، مما يدفع المرسل إلى إبطاء نقل البيانات؛ بالإضافة إلى آليات على مستوى التطبيقات، مثل تحكّم مزودي خدمات الإنترنت لسلوك تطبيق ما عبر تعديل رسائل البروتوكول.

يقترح جوردان وغوش (٢٠١٠) إطار عمل لتصنيف ممارسات إدارة حركة البيانات إلى معقولة أو غير معقولة استنادًا إلى الإجابة على أربعة أسئلة: أين تُطبَّق تقنية إدارة حركة البيانات على الشبكة، وفي أي طبقة؟ ما نوع وظيفة إدارة حركة البيانات المطبقة؟ من الذي يقررإذا ما تُطبَّق إدارة حركة البيانات؟ وعلى أي أساس يُتخَّذ القرار بتطبيق إدارة حركة البيانات؟ يحدد السؤال الأول إذا تُدار حركة البيانات أعلى أو أسفل طبقة النقل وما إذا كانت عند نقطة نهاية أو عُقدة عبور.

- غارسيا إي سيلفا، سانتوس، ريكاردو

ويسعى السؤال الثاني إلى تحديد إذا كانت الممارسة حجبًا، أو إيقافًا لجلسة (Session)، أو تحسينًا أو تدهورًا لجودة الخدمة. يتعلق السؤال الثالث بما إذا قد اتُخذ القرار مباشرة من المستخدِم أو من مزود خدمة الإنترنت بصورة مستقلة. ويسعى السؤال الأخير إلى التحقق مما إذا تُطبَّق الممارسة على حركة بيانات محددة بناءً على التطبيق، أو المصدر، أو الوجهة، أو مزود الخدمة، أو الأجر.

استنادًا إلى هذه الأعمال السابقة، تقدم هذه الورقة تصنيفًا للتمييز في حركة البيانات على الإنترنت والممارسات المرتبطة به، وتقسّمها إلى أنواع مختلفة وفقًا للإجراءات التي يتّخذها مزودو خدمة الإنترنت والمعارِضة لفكرة الشبكة غير التمييزية التي قد تبرّر تدخلًا تنظيميًا. تندرج هذه الفئات تحت ثلاثة أنواع: التمييز في الوصول، والتمييز في جودة الخدمة، والتمييز في الأسعار، كما هو موضح في الجدول (١). يشير التمييز في الوصول إلى التقييد الكامل أو الجزئي للوصول إلى محتوى قانوني ما، أو تطبيق، أو خدمة على الإنترنت (مثل الحجب والفلترة). يؤثر التمييز في جودة الخدمة (QoS) على الجودة الملحوظة عبر تعزيز أو تقليل أداء الشبكة لخدمة أو تطبيق معين أو لفئة معينة من التطبيقات (على سبيل المثال، الإبطاء المتعمّد، والأولوية المدفوعة). يرتبط التمييز في الأسعار بزيادة أو تقليل التكلفة المالية من الوصول إلى الشبكة لخدمة معينة، أو تطبيق، أو فئة من التطبيقات (على سبيل المثال، التسعير الصفري).

الجدول ١: الممارسات التمييزية

| أنواع التمييز | الوصف | الممارسات |

|---|---|---|

| الوصول | تقييد كامل أو جزئي للوصول إلى محتوى قانوني محدد، أو خدمة، أو تطبيق، أو فئة من التطبيقات | الحجب، الفلترة |

| جودة الخدمة | تعزيز أو تقليل أداء الشبكة فيما يتعلق بخدمة معينة، أو تطبيق، أو فئة من التطبيقات | الإبطاء المتعمد، الأولوية المدفوعة |

| السعر | زيادة أو تقليل تكلفة الوصول إلى الشبكة لخدمة معينة، أو تطبيق، أو فئة من التطبيقات | التسعير الصفري (Zero-rating) |

الحجب

يشير هذا المصطلح إلى الممارسة التي يُمنع مستخدمو الإنترنت فيها من الوصول إلى تطبيقات أو خدمات أو محتويات محددة. على الرغم من جذوره التاريخية التي ترجع إلى الاستخدام التجاري للإنترنت في التسعينات، بهدف الحد من انتشار الرسائل الاقتحامية عبر البريد الإلكتروني، إلا أنه استمرّ كظاهرة معاصرة.

يمكن أن يُنفَّذ الحجب في نقاط التحكم المختلفة في البنية التحتية للشبكة، بما في ذلك المُسيِّرات والبوابات، التي تشَغّل على المستوى الفردي، والمؤسسي، والوطني، وعلى مستوى مزودي خدمة الإنترنت.

مثلًا، على المستوى الفردي، قد يُفعِّل المستخدمون قواعد الرقابة الأسرية لتقييد الوصول إلى المحتوى غير المناسب. ويمكن للمؤسسات أن تضع جدران حماية خاصة بالشركات من أجل أن تقيّد الوصول إلى المواقع الإلكترونية التي لا تتوافق مع سياساتها الداخلية. يمكن لمزودي خدمة الإنترنت أن يطبقوا مبدأ الحجب للتخفيف من الأخطار، مثل هجمات الحرمان من الخدمة الموزعة (DDoS). وعلى المستوى الوطني، قد تَفرِض الدولة قوانين لحجب محتوى رقمي محدد باستخدام بوابة وطنية وقد تُفرَض مثل هذه المتطلبات على جميع مزودي خدمة الإنترنت العاملين في الدولة.

قد يُقسَم حجب المحتوى الرقمي أو التطبيقات أو الخدمات على يد مزودي خدمات الإنترنت إلى أربع طرق مختلفة، حددتها هيئة تنظيم الاتصالات في المملكة المتحدة «أوفكوم» باعتبارها تقنيات أساسية (Ofcom، ٢٠١١)، والتي تشمل: الحظر القائم على بروتوكول الإنترنت (IP)، وعلى عنوان الموقع الإلكتروني (URL)، وعلى نظام اسم النطاق (DNS)، والحظر القائم على التفتيش العميق للحزم (DPI).

يعيق الحظر القائم على بروتوكول الإنترنت محاولات إنشاء اتصال بين جهاز وعنوان بروتوكول محدد أو مجموعة محددة من العناوين، مما يحوْل دون الوصول إلى المحتوى المستضاف على خوادم في الشبكة، والذي قد يتضمن مواقع إلكترونية أو خدمات متعددة. يشتمل نوع آخر من الحظر القائم على بروتوكول الإنترنت على تقييد الوصول باستخدام أرقام المنافذ المضمنة في المقطع عبر بروتوكولات النقل مثل بروتوكول التحكم في الإرسال (TCP) أو بروتوكول مخطط بيانات المستخدم (UDP).

يُنفَّذ الحظر القائم على عنوان المواقع الإلكترونية بإضافة عنوان موقع إلكتروني إلى قائمة الحظر التي يديرها مزود خدمة الإنترنت، مما يمنع الاتصال بالخادم المطلوب. يشتمل الحظر القائم على نظام اسم النطاق على التحكم في الاستفسارات (Queries) المتوجهة إلى قاعدة بيانات نظام اسم النطاق، بهدف منع أو تعديل الاستجابات لهذه الاستفسارات. عندما يتلقى خادم نظام اسم النطاق الذي يستضيفه مزود خدمة الإنترنت استفسارًا من الجهاز الطرفي للمستخدم لتحويل اسم النطاق إلى عنوان بروتوكول الإنترنت المطابق له، فيمكنه أن يستجيب برسالة جاهزة، مثل "لم يتم العثور على عنوان بروتوكول الإنترنت"، أو يعرض صفحة خاصة بالحجب، أو يعيد التوجيه إلى عنوان بروتوكول لا يتوافق مع اسم النطاق المطلوب.

الفحص العميق للحزم (DPI) هو تقنية لإدارة حركة البيانات تتيح مزودي خدمة الإنترنت من تحليل المحتوى داخل حزم البيانات بطريقة فورية. مما تُمكِّن مشغِّلي الشبكة من أن يُنظّموا حركة البيانات بناءً على قواعد موضوعة في نقاط التحكم عبر الشبكة، وتمتد إلى ما هو أبعد من المعلومات الموجودة في ترويسة الحزمة. ونتيجة لذلك، قد يستخدم مزودو خدمة الإنترنت أنظمةَ الفحص العميق للحزم لتحديد تلك التي تحتوي على حمولة (Payload) محددة، وكذلك تصنيفها، أو إعادة توجيهها، أو إعطائها أولويات إرسال مختلفة، أو حجبها.

سُجِّلَت العديد من الحالات التي حُجب فيها الوصول إلى المواقع الإلكترونية والتطبيقات والخدمات.

على سبيل المثال، في البرازيل في عام ٢٠٠٤، اشتكى مستخدمو النطاق العريض لشركة «برازيل تيليكوم» من أن المشغِّل كان يحجب خدمة نقل الصوت باستعمال بروتوكول الإنترنت (VoIP) التي تقدمها «سكايپ» بصورة انتقائية. في عام ٢٠٠٥، انفردت شركة «تيلوس» -واحد من أكبر مزودي خدمة الإنترنت في كندا- في حجب الوصول إلى خادم يستضيف موقع Voices for Change، والذي دعم نقابة عمال الاتصالات في جهودها لرفع الوعي حول نزاع عمّالي مثير للجدل بين النقابة والشركة. في عام ٢٠٠٧، تعاونت شركة «إيه تي آند تي» -أحد كبار مزودي خدمة الإنترنت في الولايات المتحدة- مع شركة «أبل» لحجب جميع تطبيقات آيفون التي تقدم خدمة نقل الصوت باستعمال بروتوكول الإنترنت على شبكة «إيه تي آند تي» الخلوية. في عام ٢٠١١، في الولايات المتحدة، قامت شركات «إيه تي آند تي»، و«وفيرايزون وايرلس»، و«تي موبايل» بحجب تطبيق «محفظة غوغل» للدفع عبر الهاتف المحمول، مما منع وصول المشتركين إلى الخدمة وأضرّ التنافس مع تطبيقهم الناشئ المسمى «محفظة أيسيس» (فان شويك، ٢٠١٤). في عام ٢٠١٢، غَرَّمت لجنة الاتصالات الفيدرالية (FCC) شركة «فيرايزون» بمبلغ ١,٢٥ مليون دولار بسبب حجب تطبيقات الربط١ التابعة لجهات خارجية على هواتف «آندرويد». وفي الآونة الأخيرة، في عام ٢٠٢١، أبلغ مزود خدمة إنترنت إقليمي مستخدميه في ولاية أيداهو الأمريكية أنه سيُحجب الوصول إلى «فيسبوك» و«تويتر» ردًا على قرار منصات التواصل الاجتماعي هذه بحظر حساب الرئيس السابق آنذاك دونالد ترامب.

الفلترة

عادةً ما تُعتبر الفلترة معادِلة للحجب، لأنّ فيها تقييدًا للوصول إلى محتوى غير مرغوب فيه أو غير مناسب على الإنترنت دون معرفة أو موافقة المستخدمين المتأثرين. في حين أن الحجب يستلزم حظرًا كاملاً على الوصول إلى محتوى أو خدمات الإنترنت، فإن الفلترة تمثل شكلاً أدقّ من أشكال العوائق. يوضح بارنز وآخرون (٢٠١٦) أن التمييز بين هاتين الممارستين يتوقف على مسألتي الحجم والمنظور. وبناء على ذلك، يمكن أن تُعرَّف الفلترة على أنها ممارسة تقيِّد تدفق المعلومات على شبكة الإنترنت عبر المسح الانتقائي للكلمات المفتاحية أو العبارات أو الصور أو السلاسل النصّية، على سبيل المثال لا الحصر، والتي تنفَّذ على صفحات الويب، أو رسائل البريد الإلكتروني، أو الشبكات الاجتماعية، أو غرف الدردشة، أو مجموعات الأخبار، أو الرسائل الإلكترونية، أو بث الفيديو، أو الملفات القابلة للتنفيذ.

على غرار الحجب، تُنفَّذ الفلترة في نقاط التحكم في الشبكة، والعاملة على مستويات مختلفة؛ منها المستوى الفردي، والمؤسسي، والوطني، وعلى مستوى مزودي خدمة الإنترنت. ومن المهم أن نلاحظ أن فلترة الإنترنت تختلف عن الفلترة التي تُنفذها خدمات الإنترنت. يمكن لمزودي خدمات الإنترنت أن يُنفذوا الفلترة في شبكة الوصول، أو نقاط تبادل الإنترنت، أو أجزاء أخرى من البنية التحتية للشبكة. وفي المقابل، يستخدم مقدمو المحتوى والتطبيقات (CAPs) الفلترة كجزء من سياساتهم الداخلية، والتي تُدمَج في شروط الاستخدام الخاصة بهم.

١. يشير الربط إلى استخدام جهاز محمول كمودم لتوصيل جهاز منفصل.

يمكن تصنيف الفلترة إلى ثلاثة أنواع مختلفة: فلترة التضمين، وفلترة الاستثناء، وتحليل المحتوى، والتي يمكن أن تُستَخدم معًا لتحقيق الغرض المقصود. بلغة أبسط، غالبًا ما يُشار إلى فلترة التضمين باسم "قائمة المسموح" نظرًا لأنها تتيح للمستخدمين الوصول إلى المحتوى الموافق عليه مسبقًا. ومن ناحية أخرى، تتضمن فلترة الاستثناء إنشاء "قائمة المرفوض" لحجب المحتوى غير المرغوب فيه. يعمل النوع الثالث -تحليل المحتوى- دون قوائم محددة مسبقًا ويشتمل على تحليل المحتوى المطلوب قبل منح المستخدم حق الوصول (هاميلتون، ٢٠٠٤؛ إينيمان، ٢٠١٠).

ويصف روزنبرغ (٢٠٠١) نهجًا إضافيًا للفلترة يتضمن إنشاء أنظمة تقييم، والتي تحكم على المحتوى لتصنيفه ضمن أبعاد مختلفة، مثل العنف، والعُري، واللغة، والمحتوى الجنسي، وتعاطي المخدرات.

إحدى التقنيات المستخدمة للفلترة هي التفتيش العميق للحزم (DPI)، والتي تمكِّن مزودي خدمة الإنترنت من أن يتخذوا قرارات بشأن كيفية إدارة حركة المرور على الشبكة. يسلط هول و آخرون (٢٠٢٢) الضوء على أن التفتيش العميق للحزم يتضمن عادةً استخدام نسخة منفصلة من البيانات للتحليل، والحفاظ على تدفق البيانات الأصلي منعًا للتأثير على جودة خدمة الشبكة. وكما أشار بارسونز (٢٠١٢)، فإن قدرة التفتيش العميق للحزم على فحص كل من ترويسة وحمولة حزم البيانات تتيح لهذه التقنية أن تتحكم في اتصالات المستخدمين الرقمية على الإنترنت.

يرى فوكس (٢٠١٢) أنه يمكن أيضًا أن تُستغَل هذه التقنية بهدف السيطرة السياسية أو القمع الاجتماعي الذي يستهدف مجموعات محددة في المجتمع. وهذا ممكن عبر التخزين والتحليل والفلترة المستندة إلى الكلمات المفتاحية، والذي يسمح بمراقبة المستخدمين الأفراد أو المجموعات، بالإضافة إلى تحديد هوية مرسل ومستقبل الاتصال والمحتوى المرسل.

في جوهرها، ترتكز فلترة الإنترنت على فرضية مفادها أن هناك محتوى معينًا يُلحق ضررًا بالمجتمع، ويستلزم هذا حماية المواطنين من أن يتعرضوا للمحتوى الذي يشمل استغلال الأطفال في المواد الإباحية، والإرهاب، والعنصرية، وخطاب الكراهية، وانتهاك الملكية الفكرية، والعنف، والمقامرة غير القانونية. ومع ذلك، فإن وجهات النظر المتعارضة تؤكد أن الفلترة على الإنترنت تُعرِّض حقوق الإنسان الأساسية للخطر، ومن أبرزها حرية التعبير، ويُنظَر إليها على أنها شكل من أشكال الرقابة التي تهدد طبيعة الإنترنت المفتوحة، وتقوّض أسس الديمقراطيات المبنية على سيادة القانون (إينيمان، ٢٠١٠).

الإبطاء المتعمد

يشير الإبطاء المتعمد إلى إضعاف أو تأخير نقل البيانات على الإنترنت عمدًا، وبالتالي تقليل معدل النقل داخل شبكة الاتصالات.

نظرًا لأنه صُمم في البداية كآلية للتفريق بين حركة البيانات بهدف معالجة ازدحام الشبكة، فإن الإبطاء المتعمد يقيد وصول المستخدمين إلى المعلومات عندما يوجّه نحو مزودي محتوى محددين، أو فئات معينة من التطبيقات، أو المستخدمين الذين لديهم ملف تعريف معين لاستهلاك البيانات مثل المستخدمين الأكثر نشاطًا.

يرى شوفنيس وآخرون (٢٠١٧) أن الإبطاء المتعمد يُستخدم كوسيلة لتقليل جودة الخدمات التي تتنافس مع تلك التي يقدمها مزود خدمة الإنترنت أو لوضع الحواجز أمام الداخلين الجدد إلى السوق. يرى غاريت وآخرون (٢٠١٨) أن السبب وراء هذه المعاملة التمييزية هو السعي وراء ميزة تنافسية؛ إذ يعطي مزود خدمة الإنترنت الأولوية لحركة بيانات خدماته، وبالتالي يُضعف منافسيه.

يمكن لمزود خدمة الإنترنت أن يُنفِّذ الإبطاء المتعمد عبر تقنيات متنوعة، بما في ذلك تقويض عرض النطاق الترددي باستخدام آليات تشكيل حركة البيانات التي تفرض معدلًا محددًا مسبقًا، بوضع الحزم الزائدة في أرتال (لي وآخرون، ٢٠١٩)، أو تحميل حركة بيانات محددة عبر روابط منخفضة السعة أو أكثر ازدحامًا (جانغ وآخرون، ٢٠٠٩)، أو تطبيق أولويات لإعادة توجيه الحزم في المسيِّرات (لو وآخرون، ٢٠١٠).

في عام ٢٠٠٧، استخدمت شركة «كومكاست» -مزود رئيسي لخدمة الإنترنت في الولايات المتحدة- تقنية التفتيش العميق للحزم التي تقدمها شركة «ساندفاين» (تحديدًا نموذج تبديل سياسة حركة البيانات رقم ٨٢١٠) (Policy Traffic Switch Model) بغرض إبطاء تطبيق مشاركة الملفات من الند للند (p2p) «بت تورنت».

في عام ٢٠١١، قدمت جمعية الألعاب الكندية شكوى إلى لجنة الراديو والتلفزيون والاتصالات الكندية (CRTC)، وزعمت أن شركة «روجرز كوميونيكيشنز إنك» أبطأت حركة بيانات ألعاب شهيرة على الإنترنت مثل لعبة «وورلد أوف ووركرافت». وأكد التحقيق الذي أجراه قطاع الامتثال والإنفاذ أن نظام إدارة سياسات حركة البيانات الخاص بتلك الشركة قد أدى إلى تدهور أداء حركة بيانات الشبكة بدرجة ملحوظة.

في عام ٢٠١٧، أصدرت الهيئة التنظيمية الألمانية، BNetzA، توجيهًا إداريًا ضد شركة Telekom Deutschland GmbH، تحظر تنفيذ الإبطاء المتعمد في خدمة بث الفيديو الخاصة بها، «ستريم أون»، للمشتركين في باقات MagentaMobil، والتي حُدِّدَت بسرعة ١,٧ ميجابت في الثانية، فأصبحت غير قابلة لتشغيل الفيديو بجودة عالية الوضوح.

بين كانون الثاني ٢٠١٨ وكانون الثاني ٢٠١٩، أجرى لي وآخرون (٢٠١٩) دراسة مدتها عام واحد للشبكات الخلوية التشغيلية، وجدت هذه الدراسة حالات إبطاء متعمد لدى ثلاثين من مزودي خدمة الإنترنت في سبع دول. أثر هذا الإبطاء أساسًا على خدمات بث الفيديو (مثل «يوتيوب» و«نتفلكس» و«فيميو»).

الأولوية المدفوعة

هي ممارسة تمنح معاملة تفضيلية لفئات محددة من البيانات بمقابل مالي. تتمثل هذه الممارسة بإنشاء ممرات سريعة داخل البنية التحتية للشبكة، وبالتالي تُنشئ هيكلًا هرميًا للإنترنت يُنفَّذ عن طريق آليات إدارة عمل الشبكة.

وفقًا لمركز الديمقراطية والتكنولوجيا (CDT)، كما هو موضح في رسالة موجهة إلى لجنة الاتصالات الفيدرالية (FCC)، يمكن أن نُعرِّف هذه الممارسة على أنها فرض للرسوم من قِبل مزود خدمة الإنترنت حتى تُوصِّل حركة بيانات مقدمي المحتوى والتطبيقات بطريقة أفضل في الوصلة الأخيرة للمشتركين (كوبر وآخرون، ٢٠١٠). في هذا السيناريو، يدفع مقدمو المحتوى والتطبيقات رسومًا إضافية للاستفادة من جودة الخدمة الخاصة بهم، بينما يحصل الآخرون على خدمة على قدر المستطاع من مزود خدمة الإنترنت.

تقليديًا، اعتمد نجاح أو فشل التطبيقات والخدمات والمواقع الإلكترونية الجديدة اعتمادًا رئيسيًا على جودة المحتوى المُقدَّم وقيمة ذلك المحتوى بنظر المستخدمين. ومع ذلك، مع إمكانية إنشاء مزودي خدمة الإنترنت لخطوط سريعة، فإن تحديد الفائزين والخاسرين في المنافسة عبر الإنترنت يتأثر بأولئك الذين يستطيعون تحمل التكاليف المرتبطة بتحديد أولويات حركة البيانات (فان شويك، ٢٠١٥).

نتيجة لذلك، لن يكون التسابق في هذا المضمار متكافئًا، حيث قد يَضع مزودو الإنترنت الشركاتِ الناشئة ذات الأفكار المبتكرة في مسار بطيء، في حين أن الشركات الكبرى ذات القوة الاقتصادية تتمتع بامتياز نقل محتواها بسلاسة عبر الإنترنت. يهدد هذا السيناريو التنوع والوصول واسع النطاق إلى المعلومات، مما يقوض المبادئ التي جعلت من الإنترنت أداة للحدّ من قيود الاتصال وتمكين الأفراد.

في عام ٢٠١٣، طالب مزود خدمة الإنترنت الفرنسي «أورنج» من «غوغل» بدفع مبلغ إضافي مقابل إعطاء الأولوية لحركة بيانات «يوتيوب» على البنية التحتية لشبكة «أورنج» الخلوية (جرينشتاين وآخرون، ٢٠١٦). واعترف الرئيس التنفيذي للشركة في ذلك الوقت صراحة بأن الوجود المهيمن للشركة في السوق الأفريقية الواعدة لعب دورًا محوريًا في تسهيل هذا الترتيب التجاري باعتباره وسيلة للتعويض عن الحجم الهائل من حركة بيانات «غوغل» التي يتعامل معها المشغِّل. ورغم عدم الكشف عن التفاصيل المالية للصفقة، فإنها قد تشير إلى أن مقدم المحتوى والتطبيقات دفع إلى مزود خدمة الإنترنت مقابل معاملة تفضيلية لحركة البيانات الخاص بها.

التسعير الصفري

التسعير الصفري هو ممارسة تجارية يستخدمها مزودو خدمات الإنترنت وتتمثل بتقديم حركة بيانات مجانية مرتبطة بمحتوى أو تطبيقات أو خدمات محددة متاحة على الإنترنت، مما يسمح للمستخدمين النهائيين بالوصول إلى المحتوى دون احتساب «البايتات» المرسَلة من كمية البيانات المتعاقد عليها شهريًا (سقف البيانات). يعمل التسعير الصفري كنموذج تسعير متمايز؛ إذ تُغطَّى تكلفة استخدام البنية التحتية للاتصالات من مزود خدمة الإنترنت أو مقدم المحتوى والتطبيقات (جارسيا إي سيلفا، ٢٠١٧). يعد التسعير الصفري ممكنًا في المقام الأول في خطط الخدمة التي تحد من حجم حركة البيانات والتي يمْكن للمستخدمين الوصول إليها على شبكة الإنترنت، مما يجعلها أكثر انتشارًا في سوق الاتصالات بسبب قيود عرض النطاق الترددي (مارسدن، ٢٠١٦).

يجادل غوتييه وسوموجي (٢٠٢٠) بأن الفرق بين التسعير الصفري والأولوية المدفوعة هو أنه على الرغم من أن كلّ منهما يُعَد ممارسة تمييزية، فإن الأول هو تمييز من ناحية السعر، مما يُولِّد تمايزًا ماليًا بين مقدمي المحتوى والتطبيقات، في حين أن الثاني هو تمييز من ناحية الجودة؛ أي يضمن التوصيل بشكل أسرع إلى المحتوى ذي الأولوية.

يمكن أن تتخذ عروض التسعير الصفري تشكيلات مختلفة، اعتمادًا على العلاقة بين مزود خدمة الإنترنت ومقدم المحتوى والتطبيقات. وكما أكد آيزناخ (٢٠١٥)، هناك نوعان أكثر شيوعًا من الممارسات؛ الأول هو التسعير الصفري الذي تبدأه شركة الاتصالات، إذ يوفر مزود خدمة الإنترنت الوصول المجاني إلى محتوى معين كاستراتيجية لجذب مستهلكين جدد وتوسيع حصتها في السوق. النوع الثاني هو البيانات المدعومة، وهو ما يمثل ترتيبًا يتكلف فيه مقدم المحتوى والتطبيقات رسوم الوصول إلى محتواه عبر تعويض مشغلي الشبكات لإتاحتها للمستخدمين دون أي تكلفة استهلاك للبيانات.

ويرى كاك (٢٠١٥) أن التسعير الصفري يرفع المحتوى الذي اختاره مزودو خدمات الإنترنت مسبقًا إلى مكانة متميزة، أي أنهم يمنحون ميزة تنافسية لمقدمي هذا المحتوى. ومن خلال تقليل تكلفة الوصول وزيادة جاذبية المحتوى للمستخدمين، يعزز مقدمو خدمات الإنترنت هؤلاء القوة السوقية لمقدمي محتوى محددين، وغالبًا ما يكون ذلك على حساب المنافسين الآخرين. بالإضافة إلى ذلك، فإن المحتوى الخاضع للتسعير الصفري يضر بتنوع المعلومات ويحد من حرية الاختيار المتاحة للمستخدمين في البيئة الرقمية.

تتعدد نماذج العمل التي تُنفِّذ التسعير الصفري، بدءًا من المواقع الإلكترونية الفردية مثل «ويكيبيديا زيرو» إلى المنصات التي تحوي تطبيقات محددة مسبقًا. تشمل الأمثلة البارزة «بينج أون» من «تي موبايل»، و«فري بيسيكس» من «فيسبوك»، وهو التطبيق الذي يُنفَّذ فيه التسعير الصفري الأشمل والذي نُشر في أكثر من ستين دولة، ويتركز نشاطه في القارة الأفريقية.